"Concevoir le futur de l'accès distant" Avec Qorum Secur'Num

Présentée aux associés de Qorum Secur'Num, aux résidents du Campus Cyber et au public le 19 octobre 2023 au Campus Cyber à La Défense, retour sur la présentation "Concevoir le futur de l’accès distant".

Chimere x Qorum Secur'Num x Campus Cyber

Organisé avec Qorum Secur'Num, 1er collectif TPME et entrepreneurs cybersécurité de France et acteur engagé du Campus Cyber, la présentation a réuni un public varié, mêlant associés de Qorum Secur'Num, acteurs et partenaires du Campus Cyber et cyber-curieux.

Qorum Secur’Num s’engage au sein du Campus en qualités de résident et acteur engagé du Campus Cyber

Qorum Secur’Num s’engage au sein du Campus en qualités de résident et acteur engagé du Campus Cyber

L'occasion de présenter dans ce lieu totem de la cyber sécurité française et européenne une nouvelle vision de ce que peut devenir l'internet. Internet qui n'a pas évolué dans ces fondements malgré les usages qui eux évoluent (Web 3.0, Industrie 4.0 ...)

"Une problématique aussi vieille qu’internet"

Pour la première partie, retour sur une problématique plusieurs fois évoquée dans ce blog : l'exposition des services.

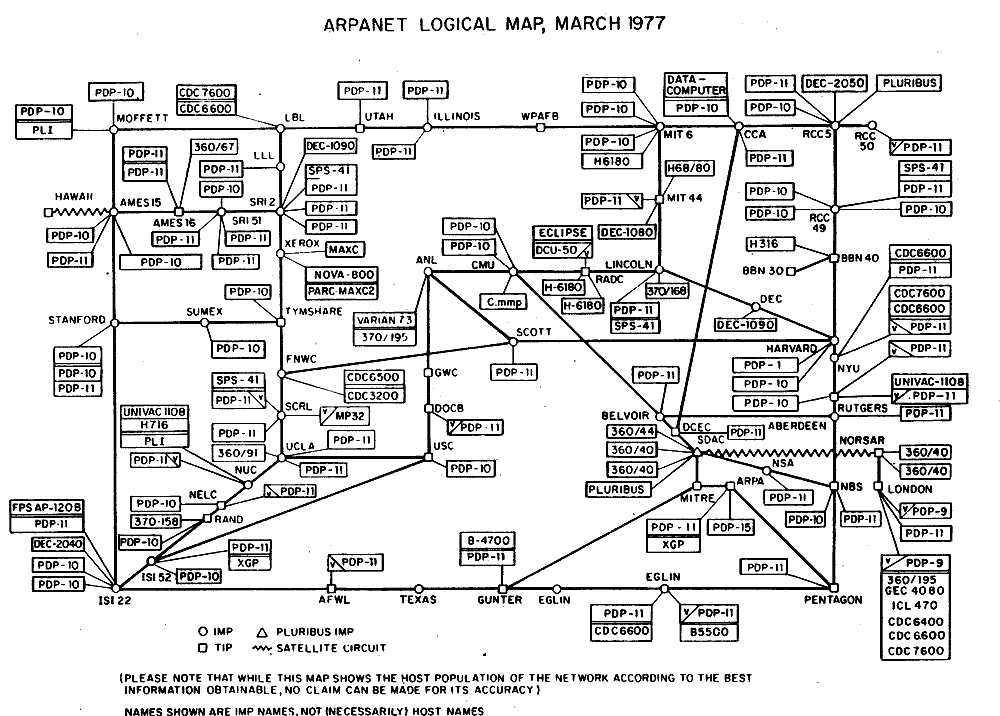

Dans les années 70, les protocoles TCP et IP sont conçus à une époque et dans un contexte très différent de ceux que l’on connait aujourd’hui : il n’y a pas encore de cybermenaces et le réseau est peu étendu.

Carte logique du réseau ARPANET en mars 1977, exposée au musée de l'histoire de l'ordinateur.

Carte logique du réseau ARPANET en mars 1977, exposée au musée de l'histoire de l'ordinateur.

Avec l'apparition des menaces dans les années 2000, les solutions mises en œuvre s'articulent autour de la fortification des réseaux, à l'image des citadelles médiévales, en ajoutant des couches de protection les unes sur les autres.

Concernant l'accès distant, il consiste jusqu'à présent à créer des portes dans les fortifications, des portes qui deviennent donc des cibles prioritaires pour de potentiels attaquants afin d'infiltrer les systèmes d'information.

Le Zero-Trust Network Access

« [Le ZTNA] rend invisibles les ressources informatiques de l’entreprise, qu’elles se trouvent dans ses locaux ou dans le cloud.» [1]

Le ZTNA vise à remplacer les solutions traditionnelles d'accès distant en remplaçant le principe de l'exposition, de la porte à laquelle tout le monde peut toquer, par un modèle d'invisibilité. Seuls les sachants peuvent désormais tenter de se connecter sur la porte invisible.

Techniquement, le modèle ZTNA est basé sur une infrastructure tierce, gérée par le fournisseur de la solution, vers laquelle les utilisateurs et le système d'information se connectent. Ainsi les connexions sont sortantes, le système d'information n'est plus en écoute sur internet et devient invisible.

Cependant, il y a encore des faiblesses dans ce modèle : confidentialité des données transitant par le tiers, confiance dans un opérateur d'infrastructures en boîte noire ...

Chimere

Chimere va au-delà de ce que fait le ZTNA et apporte des qualités en plus que le ZTNA classique ne possède pas : la confiance non nécessaire dans l’infrastructure, un réseau communautaire et décentralisé ...

Mais l'objectif et d'aller encore plus loin. Pourquoi ne pas imaginer repenser un modèle d'internet sur lequel l'invisibilité devienne la norme ? Pourquoi ne pas aller au-delà du zero-trust actuel et finalement revenir aux valeurs fondamentales d'internet comme la transparence et la décentralisation ?

Depuis 50 ans, internet, ses usages et ses menaces ont évolué. Notre mission : vous aider à évoluer avec.

[1] Nicolas BERNARD : SD-WAN, SWG, CASB, ZTNA, SASE... Comprendre la révolution qui va rendre votre entreprise plus agile et plus sure.